Ce qu'il faut retenir d'un Spamtrap

- Un spamtrap (ou adresse piège) est un outil de lutte anti-spam utilisé par les fournisseurs d’accès (FAI) et les services de messagerie pour identifier les expéditeurs aux pratiques de collecte non conformes.

- On distingue le type pristine (ou honeypot créé pour piéger), l’adresse recyclée (ancien compte inactif) et le typo trap issu d’une faute de frappe.

- L’envoi vers une adresse spamtrap provoque un blacklistage immédiat, une chute de la réputation d’expéditeur et peut bloquer la délivrabilité de vos emails transactionnels.

- La présence de pièges se manifeste par une hausse du taux de rebond (hard bounce), une baisse du taux d’ouverture et des alertes sur les filtres anti-spam.

- Pour éviter les spamtraps, il est important de nettoyer la base de données, d’utiliser le double opt-in, de valider les adresses en temps réel et de supprimer les hard bounce.

Qu’est-ce qu’un spam trap (ou piège à spam) ?

Un piège à spam est une adresse email utilisée par les fournisseurs d’accès internet (Orange, SFR, Free) et les services de messagerie (Gmail, Outlook) pour identifier les expéditeurs malveillants ou négligents. Ces adresses n’appartiennent à aucun utilisateur réel et servent de capteurs passifs pour mesurer la qualité de votre liste de diffusion.

Définition et rôle des honeypots dans la lutte anti-spam

Le type honeypot (ou pot de miel) constitue la base de la lutte contre le spam moderne. Il s’agit d’une adresse spamtrap créée de toutes pièces par des organisations de sécurité et dissimulée dans le code source des pages web. Son unique fonction est d’être capturée par les robots de collecte automatique (scraping). Puisqu’aucun humain ne peut s’y inscrire volontairement, la réception d’un mail sur un honeypot apporte la preuve technique irréfutable que l’expéditeur utilise des méthodes d’acquisition illégales.

Comment fonctionnent concrètement ces adresses pièges ?

Le mécanisme repose sur l’absence totale d’activité légitime. Lorsqu’un spammeur ou une entreprise envoie un message à une adresse piège, le système enregistre instantanément le nom de domaine et l’adresse IP d’envoi. Cette donnée est ensuite partagée avec une liste noire (RBL) mondiale. En 2026, l’intelligence artificielle intégrée aux filtres anti-spam permet de corréler ces envois avec votre réputation d’expéditeur pour bloquer vos futures campagnes en temps réel.

Bon à savoir

Les FAI (Fournisseur d’Accès à Internet) partagent leurs données via des réseaux communs (comme Signal Spam en France). Toucher un spamtrap géré par Orange peut impacter instantanément votre réputation d’expéditeur sur les serveurs de SFR ou La Poste. L’impact des spamtraps ne se limite pas au dossier indésirable, il peut entraîner un blocage total de votre serveur de messagerie, empêchant même vos collaborateurs d’envoyer des emails internes.

Les 3 grandes catégories de spam traps à connaître

Il existe plusieurs types de spamtraps, chacun ayant une origine technique et un niveau de dangerosité spécifique pour votre stratégie d’acquisition. Identifier ces pièges est la première étape pour maintenir une bonne réputation et optimiser la délivrabilité des emails.

Tableau comparatif des types de pièges à spam

| Catégorie | Origine technique | Dangerosité | Signal envoyé aux FAI |

|---|---|---|---|

| Type Pristine | Créée pour piéger (Honeypot) | Maximale (Blacklist immédiat) | Collecte illégale (Scraping) |

| Type Recyclée | Ancien compte réel inactif | Élevée (Mise en spam) | Défaut d'hygiène de base |

| Typo Trap | Faute de frappe (ex: gnail.com) | Modérée (Filtres anti) | Absence de validation / Opt-in |

1. Les spam traps purs (Pristine Spam Traps ou Honeypots)

Le type pristine représente le piège le plus critique en matière de délivrabilité. Ces adresses sont créées de toutes pièces par les fournisseurs d’accès et les organisations de lutte anti-spam. Elles n’ont jamais été utilisées par une personne réelle et sont disséminées sur des pages web pour être aspirées par les spambots. Toucher un type honeypot prouve que votre liste de contacts est issue d’une collecte frauduleuse.

2. Les adresses recyclées (Comptes abandonnés)

Une adresse recyclée est un ancien compte de messagerie valide (Orange, Gmail, Outlook) que l’utilisateur a cessé d’utiliser. Après une période d’inactivité de 6 à 12 mois, le fournisseur de messagerie transforme cette adresse en piège. L’objectif est de détecter les expéditeurs qui ne pratiquent pas le nettoyage de la base de données et qui ignorent les signaux de hard bounce.

3. Les erreurs typographiques et adresses invalides (Typo traps)

Le spamtrap de type typo exploite les fautes de frappe courantes lors de l’inscription (ex: yahoo.fr devient yaho.fr). Bien que moins sévères, ils indiquent aux filtres anti que vous ne pratiquez pas la validation des adresses en temps réel. En BtoB, ces pièges sont redoutables car les noms de domaine sont uniques, rendant l’adresse spamtrap difficile à isoler visuellement.

Attention

En B2B, la « guerre commerciale » peut amener un concurrent à inscrire manuellement une adresse spamtrap connue à votre newsletter pour détruire votre taux de délivrabilité.

Comment un spam trap se retrouve-t-il dans votre base de données ?

L’introduction d’une adresse piège dans votre liste de diffusion n’est jamais le fruit du hasard, elle résulte d’une faille dans votre stratégie de collecte ou d’un défaut de gestion des contacts. Identifier la source de pollution est la condition pour éviter les spamtraps.

- L’achat ou la location de listes de contacts : C’est la cause n°1 d’envoi de spam involontaire. Les fichiers vendus « clés en main » sont par définition pollués, car les organisations anti-spam y injectent des adresses pour surveiller les expéditeurs utilisant des données sans consentement.

- Le scraping automatisé (collecte illégale) : L’aspiration d’adresses sur les pages web via un spambot capture systématiquement les pristine traps cachés. Cette pratique est formellement interdite par le RGPD et les meilleures pratiques d’emailing.

- Une mauvaise hygiène de liste (adresses périmées) : Conserver des abonnés inactifs depuis plus de 6 mois finit par introduire des pièges de type recyclée. Ne pas supprimer les hard bounce (erreurs définitives) est le signal le plus fort d’une base de données toxique.

- Inscriptions malveillantes et robots : Des automates peuvent remplir votre formulaire d’inscription pour saturer vos serveurs (List Bombing) ou tester la résistance de vos filtres anti-spam.

Les conséquences (souvent désastreuses) sur vos campagnes

Toucher un spamtrap n’est pas un simple incident technique, c’est un signal de risque de spam majeur envoyé à tous les services de messagerie. En 2026, l’impact des spamtraps peut paralyser l’activité digitale d’une entreprise en quelques minutes.

- Chute de la réputation et mise en spam : Votre taux de délivrabilité s’effondre. Vos messages sont automatiquement redirigés vers le dossier indésirable, même pour vos clients ayant donné leur consentement.

- Blacklistage de l’adresse IP ou du nom de domaine : L’inscription sur une liste noire (RBL) comme Spamhaus bloque tout envoi et peut entraîner un rejet massif et systématique de vos flux par les serveurs distants.

- L’impact critique sur les emails transactionnels : Le blacklistage ne fait pas de distinction. Si votre domaine est bloqué, vos factures, confirmations de commande et emails de support n’atteignent plus leur destinataire.

- Les risques juridiques et financiers : La présence de spamtraps de type pristine prouve un manquement à la protection de la vie privée. Cela peut déclencher des audits de conformité et des sanctions financières lourdes.

Comment détecter la présence de spam traps dans vos listes ?

L’identification d’une adresse piège est complexe car elle ne présente aucune caractéristique technique visible. Pour identifier un spamtrap, vous devez corréler les signaux comportementaux de votre base de données avec les rapports techniques des fournisseurs de messagerie.

L’impossibilité d’une détection visuelle

Il est impossible de distinguer une adresse spamtrap d’un mail classique à l’œil nu. Une adresse piège ressemble à n’importe quelle adresse email valide (ex : contact@entreprise.fr). Aucune liste noire publique de pièges n’existe, car dès qu’un type de piège est démasqué, les services de messagerie le remplacent pour maintenir l’efficacité de la lutte anti spam.

Les signaux d’alerte : Bounces et absence totale d’engagement

Le premier indicateur est le taux d’ouverture et le taux de clic. Un spamtrap ne génère jamais d’interaction humaine. Si un segment de votre liste de diffusion affiche un engagement nul sur 12 mois, le risque de spam de type recyclée est maximal. Par ailleurs, une hausse soudaine du taux de rebond (hard bounce) après l’importation d’un nouveau fichier est un signal d’alerte immédiat pour les filtres anti.

Utiliser les outils de suivi des FAI

En 2026, la surveillance des outils de réputation est une pratique obligatoire pour tout expéditeur légitime.

- Microsoft SNDS (Smart Network Data Services) : Donne une visibilité sur le nombre de pièges touchés sur les domaines Outlook et Hotmail.

- Google Postmaster Tools : Permet de suivre la réputation d’expéditeur et le taux de signalement en indésirable.

- Signaux FBL (Feedback Loops) : Ces boucles de rétroaction permettent de recevoir une plainte dès qu’un utilisateur ou un système marque votre envoi de spam.

Astuce

Dans Google Postmaster Tools, une réputation IP qui chute brutalement de « Haute » à « Basse » en moins de 48 heures, sans augmentation significative du volume d’envoi, est le symptôme numéro 1 d’une collision avec un Pristine Trap.

Le nettoyage algorithmique et la validation par IA

Puisqu’un piège ne figure sur aucune liste publique, la détection exige une analyse comportementale profonde. Les solutions modernes intègrent un module de validation par IA pour auditer la base de données. L’intelligence artificielle ne se contente pas de vérifier le format (syntaxe), elle interroge l’état des serveurs MX, identifie les réseaux de création de pièges (Mole Network) et croise les données d’engagement pour isoler les adresses toxiques avant tout nouvel envoi.

6 solutions et bonnes pratiques pour éradiquer les pièges à spam

Pour maintenir une bonne réputation et garantir la délivrabilité des emails, vous devez mettre en œuvre une stratégie de protection proactive à chaque étape du cycle de vie de vos abonnés.

1. La règle d’or : ne jamais acheter de base de données

L’achat de liste de contacts est la source principale d’infection par des spamtraps de type pristine. Privilégiez une croissance organique via votre site web pour garantir le consentement et la qualité de la donnée.

2. Mettre en place le Double Opt-in et les Captchas

Le double opt est la méthode la plus efficace pour éviter les spamtraps. En exigeant une confirmation par mail, vous éliminez les typo traps et les adresses invalides. L’ajout d’un captcha sur votre formulaire d’inscription bloque les spambots qui tentent d’injecter des pièges de manière automatisée.

3. Valider les adresses en temps réel via un module par IA

L’analyse statique classique ne suffit plus pour contrer les fraudes complexes. Déployer un module de vérification piloté par IA permet d’auditer l’authenticité d’une adresse dès sa saisie sur le formulaire. Cette technologie corrige les fautes de frappe (ex : gnail.com vers gmail.com) et bloque les emails jetables, réduisant mécaniquement votre taux de rebond futur.

4. Nettoyer régulièrement sa base et traiter les Hard Bounces

Vous devez impérativement supprimer les hard bounce dès qu’ils sont signalés par votre plateforme d’emailing. Un nettoyage de la base de données trimestriel permet de maintenir une bonne réputation en évacuant les adresses qui pourraient devenir des pièges de type recyclée.

5. Stratégie de la « Sunset Policy »

Établissez une politique de réengagement des abonnés stricte. Si un utilisateur est inactif depuis plus de 6 mois, placez le en quarantaine. Sans réaction de sa part après trois tentatives de réactivation, supprimez le pour prévenir l’impact des spamtraps sur votre délivrabilité.

6. Blindez votre sécurité : SPF, DKIM, DMARC et FBL

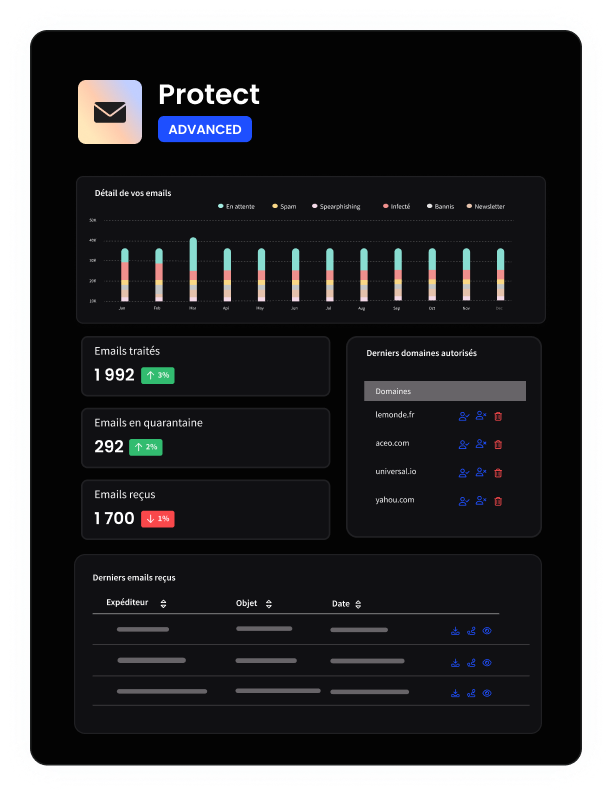

La protection technique de votre nom de domaine est essentielle pour contrer l’usurpation d’identité (spoofing). Déployer une protection mail sécurise vos flux de messagerie en filtrant les menaces entrantes. En complément, vous devez impérativement configurer les protocoles d’authentification (SPF, DKIM, DMARC) depuis votre gestionnaire de domaine. Si ce paramétrage ne protège pas vos serveurs physiques, il empêche des tiers malveillants d’utiliser votre nom de domaine à votre insu. Bien qu’un attaquant puisse aussi configurer ces normes sur son propre domaine, une authentification stricte envoie un signal de confiance technique indispensable aux filtres anti-spam, maximisant ainsi vos chances d’atteindre la boîte de réception.